El suministro de alimentos de Canadá parece estar amenazado por ataques cibernéticos rusos

El suministro de alimentos de Canadá parece estar amenazado por ataques cibernéticos rusos

- Una serie de ataques de “ransomware” (un tipo de extorsión cibernética), muchos de ellos vinculados a grupos rusos, preocupan a los agricultores en este país

Entre los equipos recientemente adquiridos se encuentra un alimentador automático de terneros que lee un chip en la oreja de cada animal y les entrega cantidades preestablecidas de leche.

“A medida que las granjas crecen cada vez más, el tiempo de los propietarios y operadores de la granja aumenta. Así que avanzar hacia la tecnología permite gestionar mejor el ganado”, afirmó McLaren, cuya familia ha sido propietaria de la granja durante casi 160 años.

Pero a medida que granjas como la de McLaren se conectan cada vez más (con montones de datos agrícolas cargados diariamente en servidores en la nube), también quedan más expuestas a ataques cibernéticos, incluso de grupos que operan con la aprobación tácita del gobierno ruso.

“A medida que avancemos hacia el ordeño robótico en los próximos seis a ocho meses, esto se vuelve aún más preocupante. Definitivamente es lo más importante en este momento”.

El sector agrícola es considerado “fruta madura” por los hackers

Los ataques de ransomware, en los que los piratas informáticos rusos cifran datos valiosos hasta que se paga un rescate, han sido durante varios años una de las mayores amenazas cibernéticas en sectores como las finanzas, la energía y la atención médica.

Sin embargo, más recientemente, los piratas informáticos se han centrado en la industria alimentaria y agrícola, donde las intrincadas cadenas de suministro significan que incluso las pequeñas interrupciones pueden tener efectos devastadores.

Un ataque a Sobeys en 2022 le costó a la cadena de supermercados más de 30 millones de dólares en deterioro, reparaciones y pérdida de ventas.

Ontario Pork se vio afectada por dos incidentes de seguridad cibernética separados el año pasado, según el sitio de monitoreo de la web oscura RansomLook. Este año, la empresa de datos lácteos Lactanet y la cooperativa láctea Agropur vieron sus datos comprometidos en incidentes similares.

Y a principios de este verano, Federated Co-operatives, un importante proveedor de alimentos en el oeste de Canadá, se vio afectado por un ataque de ransomware que provocó varias semanas de estantes vacíos en docenas de tiendas asociadas.

Los funcionarios de inteligencia canadienses han contado 13 incidentes de ransomware ruso en el sector agrícola en lo que va del año, aunque reconocen que es probable que la cifra sea mayor, dado que muchos no se denuncian.

Esto puede representar una pequeña fracción del número total de incidentes cibernéticos. En 2022, el cuatro por ciento de las víctimas de ransomware se encontraban en el sector alimentario, en comparación con el 18 por ciento en el sector manufacturero.

Pero estas cifras pueden oscurecer cómo los productores de alimentos a menudo se ven afectados por ataques en otros sectores. Un incidente de ransomware en junio en la empresa de software para concesionarios de automóviles CDK Global, por ejemplo, supuestamente también interrumpió las ventas de vehículos agrícolas.

Y si bien los cortes en las grandes empresas han recibido la mayor atención, las empresas agrícolas más pequeñas tampoco se han librado.

En marzo, un veterinario que atiende granjas de cerdos y vacas en el sur de Ontario vio una gran cantidad de datos filtrados en línea, incluidos resultados de laboratorio y otra información de clientes.

Entre los piratas informáticos, la industria agroalimentaria se considera “fruta madura”, según Ali Dehghantanha, catedrático de investigación de Canadá en seguridad cibernética e inteligencia sobre amenazas en la Universidad de Guelph.

En el pasado, ese dudoso honor podría haber recaído en el sector de la salud, afirmó Dehghantanha. Pero los estándares de ciberseguridad han mejorado en respuesta a los devastadores ataques contra las redes hospitalarias.

Ahora, los foros de la web oscura están llenos de charlas sobre las vulnerabilidades de los dispositivos agrícolas inteligentes.

“Claramente eso demuestra que hay un cambio. Hay mucho más interés desde la perspectiva del atacante”.

La cuestión del papel de Rusia

Determinar exactamente quién está detrás de un ataque de ransomware puede resultar difícil, aunque muchos grupos de ransomware se atribuyen abiertamente el mérito de sus hazañas en la web oscura.

Algunos grupos de ransomware ponen su software, que puede filtrar y luego cifrar datos, a disposición de sus afiliados a cambio de una tarifa o una parte de las ganancias si se paga el rescate.

Otros piratas informáticos, conocidos como intermediarios de acceso inicial, venden acceso a la red a grupos de ransomware, quienes luego implementan su software.

De los ataques de ransomware denunciados públicamente contra el sector agrícola canadiense desde 2020, la mayoría han sido reivindicados por grupos con sede en Rusia, según una revisión realizada por CBC News de publicaciones y materiales de ciberseguridad publicados en la web oscura.

“Existe evidencia convincente que sugiere que algunos de estos grupos de ransomware están operando dentro de los límites de recibir algún nivel de apoyo estatal del gobierno ruso”, dijo Ryan Westman, director de inteligencia de amenazas de eSentire, una firma de seguridad cibernética.

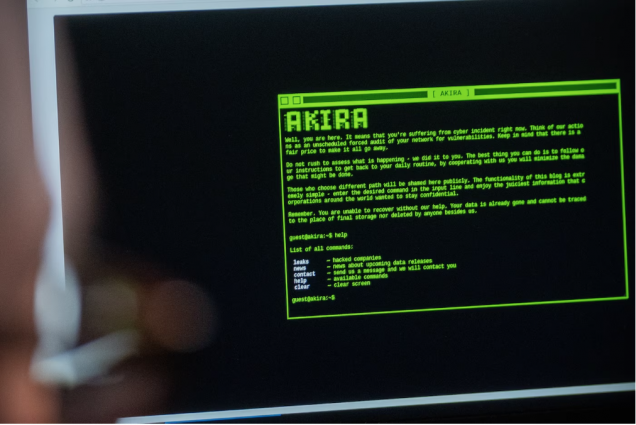

El ataque de ransomware a Federated Co-ops, por ejemplo, fue reivindicado por un grupo conocido como Akira, que también estuvo detrás de una reciente serie de ataques disruptivos en Finlandia y Suecia.

“Si bien somos conscientes de un reclamo hecho en línea supuestamente relacionado con este incidente, hasta donde sabemos, no se ha publicado ningún dato de consumidores o empleados hasta la fecha”, dijo la cooperativa en un breve comunicado a CBC News.

Los expertos en ciberseguridad creen ampliamente que Akira es una extensión de un grupo disuelto llamado Conti, cuyos registros de chat filtrados en 2022 indicaban que tenía vínculos con el servicio secreto ruso.

“Yo diría que la relación entre los Estados-nación y los grupos de rescate es a veces una línea de puntos”, dijo Sami Khoury, que dirige el Centro Canadiense de Seguridad Cibernética, una rama del Establecimiento de Seguridad Canadiense.

“Estos grupos de ransomware operan con cierta impunidad… que está sancionada por el gobierno ruso. Esa es la realidad a la que nos enfrentamos”.

Alegando razones de seguridad, Khoury se negó a hablar sobre grupos específicos durante una entrevista en la anodina sede del centro en Ottawa.

Pero reiteró la evaluación de la comunidad de inteligencia Five Eyes, publicada por primera vez en 2022, de que Rusia podría utilizar ciberataques para tomar represalias contra los aliados de Ucrania.

“Desde la invasión ilegal de Ucrania por parte de Rusia, nos han preocupado las actividades cibernéticas que Rusia ha utilizado en Ucrania y el riesgo de que estos códigos maliciosos o malware malicioso lleguen a Canadá”, dijo Khoury.

En mayo, el Centro Canadiense para la Seguridad Cibernética se unió a las agencias de inteligencia estadounidenses para emitir una advertencia sobre el acceso remoto de piratas informáticos prorrusos a la infraestructura de alimentos y agua.

Esa advertencia menciona una empresa de agua en Texas, donde, según se informa, un grupo prorruso hackeó un sistema de bombeo y provocó que un tanque se desbordara. El grupo está patrocinado por una unidad de inteligencia militar rusa, según la firma de seguridad cibernética Mandiant.

Proteger el suministro de alimentos

Con algunas excepciones notables, las autoridades canadienses no han podido procesar con éxito a los perpetradores extranjeros de ataques de ransomware, en gran parte debido a la falta de cooperación.

Sin embargo, las autoridades canadienses dicen que están asumiendo un papel cada vez más activo en el intento de desbaratar a los actores del ransomware.

La RCMP fue parte de un esfuerzo internacional a principios de este año para tomar el control de un sitio web administrado por un grupo llamado LockBit, que se atribuyó el mérito de piratear la cadena de librerías Indigo en 2023.

El gobierno liberal también busca ampliar el poder del CSE como parte de una legislación destinada a proteger mejor la infraestructura crítica de los ataques cibernéticos.

Pero el proyecto de ley C-26 no menciona el sector alimentario y agrícola.

A modo de comparación, un proyecto de ley bipartidista presentado a principios de este año en el Congreso de Estados Unidos (la Ley de Ciberseguridad Agrícola y Alimentaria) requeriría revisiones periódicas de la ciberseguridad del sector agrícola.

En abril, la Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos organizó un ejercicio similar a un juego de guerra para probar la preparación de la industria para enfrentar ataques cibernéticos.

Dehghantanha, profesor de ciberseguridad de Guelph, dice que no se ha llevado a cabo ningún esfuerzo similar para la industria agrícola en Canadá.

Cuando se realizaron tales ejercicios para el sector financiero, revelaron que si el 15 por ciento de las tarjetas de crédito canadienses estuvieran comprometidas, el sistema financiero colapsaría.

Pero hay poca comprensión de cómo los ataques cibernéticos a las granjas canadienses afectarían el suministro de alimentos del país, dijo Dehghantanha.

“Existe una gran necesidad de que llevemos a cabo ejercicios de alcance cibernético para el sector agrícola y alimentario para que podamos comprender mejor cómo una nación adversaria podría planear un ataque aquí”, dijo.

McLaren, el productor lechero de Drumbo, Ontario, quiere que los formuladores de políticas reconozcan la urgencia de impulsar los estándares de ciberseguridad de la industria.

“Es un problema creciente y necesitamos tomar medidas ahora mismo con los expertos de la industria para que no se convierta en un gran problema”, dijo.

“Lo que está en riesgo es la seguridad alimentaria, el bienestar animal y la sostenibilidad financiera de las granjas”.

Comments (0)